-

26/03/25

一、概述

近日,工作中监测到 Apifox 文件存在被投毒情况。

Apifox 是一款 API 一体化协作平台,其桌面端应用基于 Electron 框架开发,提供 Windows、macOS、Linux 三平台客户端。因未严格启用

sandbox参数,并暴露了 Node.js 的 API 接口,导致攻击者可通过 JS 控制 Apifox 的终端——三个平台均受影响。Apifox 在启动过程中会加载:

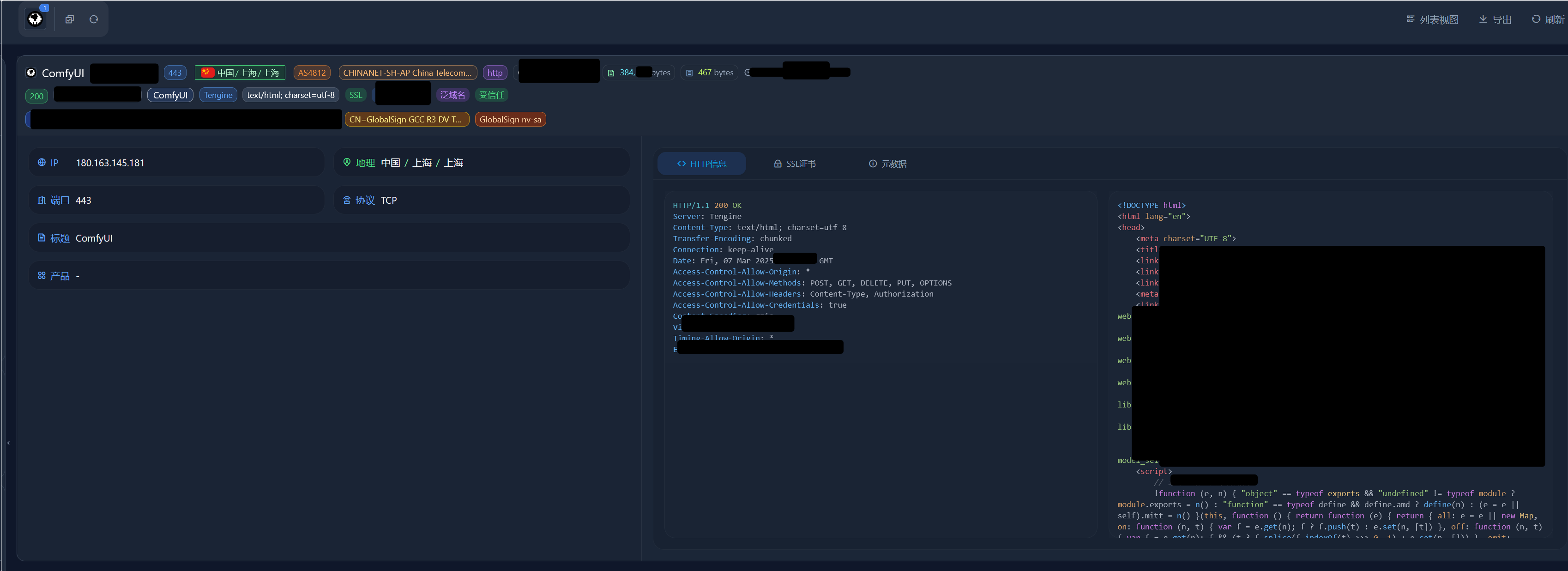

hxxps://cdn[.]apifox[.]com/www/assets/js/apifox-app-event-tracking.min.js该文件正常大小为 34KB,但在 3 月 4 日之后可能会请求到被投毒的版本(77KB)。被投毒的 JS 文件会动态加载

hxxps://apifox[.]it[.]com/public/apifox-event.js(该域名非官方域名),在满足特定条件下加载攻击载荷,采集主机系统环境和敏感信息(SSH 密钥、Git 凭证、命令行历史、进程列表),上报到hxxps://apifox[.]it[.]com/event/0/log。后续攻击者会控制主机拉取执行后门程序,并尝试发起横向攻击,控制更多有价值目标。目前入口文件已被还原,仅在 Wayback Machine 存档中可见投毒版本。

-

26/01/31

-

25/09/29

前言

最近,spring cloud getway 又出了一个10.0分的 SpEL漏洞

这个漏洞和之前的CVE-2022-22947漏洞一样 依然是在热更新路由时触发表达式执行

之前的漏洞不是已经修复的非常完美了吗,为什么还能继续利用呢?

-

25/07/08

-

25/01/07

-

24/11/09

Java 代码解密:使用 Frida 还原 JVMTI Agent 加密保护的java类 & Linux 环境下的Frida 使用

2024/11/08 auth: 橙子酱 i@rce.moe

从一个奇怪jar开始の奇妙分析

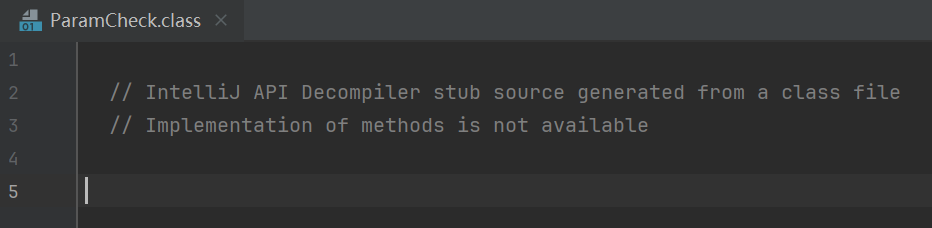

在一次平常的代码审计中,我在尝试反编译一个 JAR 文件,发现大部分的CLASS反编译失败了,返回的结果一片空白

这一定是被什么东西加密了,平常也经常遇到java agent的加密,先检查一下JVM启动参数

-

23/10/03

前言

jumpserver 前不久出了一个密码重置漏洞 CVE-2023-42820

在当天我就复现了这个漏洞 这个随机数的案例非常有趣 这个漏洞出现在了一个很难想到的位置 是一个由第三方依赖库引起的问题 -

23/08/19

-

23/07/28

作者:橙子酱

前言

一开始,我按照平时在仓库中查找历史commit的方式进行查找,但是没有发现修复漏洞的地方。

我猜测代码仓库内没有对漏洞进行修复。

此外,官方在已修复漏洞的版本中删除了发布出的fatjar内的clj源码, 历史版本的源码是存在的。

Metabase这个项目使用了Lisp语言Clojure进行开发,因此编译出的二进制文件很难进行diff, 看来只能从历史源码找了。 -

23/05/25

前言

昨天 GitLab 出了一个版本目录穿越漏洞(CVE-2023-2825),可以任意读取文件。当时我进行了黑盒测试并复现了该漏洞。

“ An unauthenticated malicious user can use a path traversal vulnerability to read arbitrary files on the server when an attachment exists in a public project nested within at least five groups. “

这个漏洞的利用条件非常特殊,需要一个至少嵌套了五层group的公开项目”。

看到这个描述,我就觉得这个漏洞非常有趣。很容易想到一种奇怪的情况,即构造五层目录后,再利用五次”../“,恰好到达根目录。

修复漏洞的commit:

https://gitlab.com/gitlab-org/gitlab/-/commit/2ddbf5464954addce7b8c82102377f0f137b604f